导语

复旦大学计算与智能创新学院系统软件与安全实验室的研究成果《One Email, Many Faces: A Deep Dive into Identity Confusion in Email Aliases》入选网络安全国际顶级会议NDSS 2026(CCF-A类),并荣获杰出论文奖(Distinguished Paper Award)。这是对由邮箱别名机制导致的身份混淆问题的首次系统性分析,深入研究了不同邮箱服务提供商的别名机制,不同平台处理邮箱别名的能力以及邮箱别名在现实场景的滥用攻击。

一、研究背景

邮箱别名本质上是一种地址转发或代理机制,用户可以根据不同的服务场景使用不同的别名而无需额外设置,所有发往这些别名的邮件最终都会转发到主邮箱。

但是,当邮箱服务提供商、邮箱用户与线上平台对于邮箱别名机制的认知不一致时,便利的邮箱别名机制可能带来相应的安全问题。

二、邮箱别名机制带来的身份混淆

(a)邮箱别名多重滥用

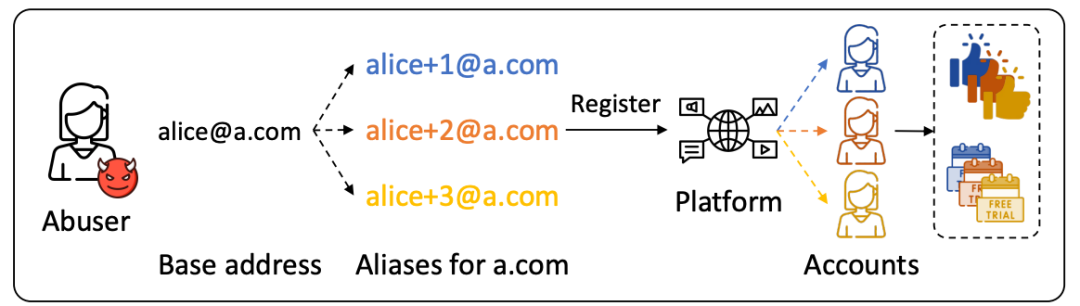

邮箱服务提供商将主邮箱与各种邮箱别名视为同一邮箱,而线上平台由于不了解别名机制,通常将不同的邮箱别名分别视为一个单独的用户。

因此,攻击者可以基于主邮箱alice@a.com衍生出多个别名邮箱地址,在同一平台中注册多个账号,以此实现利用一个邮箱来多次免费试用高级功能、绕过资源限制、或充当水军操纵社交媒体等目的。

(b)邮箱别名误认攻击

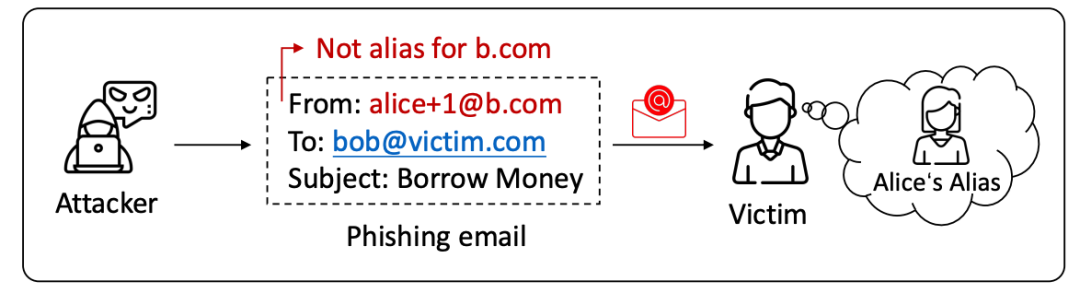

不同邮箱服务提供商的别名规则也无法通用,因此即使用户了解别名机制,对别名规则的错误假设会导致别名误认攻击。例如,当用户习惯了加号后缀是常见的别名规则时,攻击者可以在一个不支持加号别名的邮箱提供商处注册邮箱账号(如下图的alice+1@b.com),以此伪装成受害者熟人的别名邮箱,从而诱导受害者点击钓鱼邮件。

三、研究贡献

本研究取得了以下关键成果:

1. 首次对邮箱别名机制开展了系统性分析,揭示了邮箱服务提供商、用户与在线平台对于别名机制认知不一致所带来的身份混淆问题。

2. 揭示了28家主流电子邮件服务提供商的别名实现方式差异,发现仅有个别提供商对其别名机制提供了完整的说明文档,而其他服务提供商则缺乏透明度和一致性。

3. 发现了18家顶级在线平台均不能够完全防御所有邮箱别名注册攻击,进一步导致单个邮箱地址即可批量生成用于恶意活动的账号。

4. 证实了缺乏标准化的别名规范会增加普通用户遭到网络钓鱼攻击的风险,且自认为了解邮箱别名机制的用户反倒最容易被骗。

5. 开源了可抵御别名机制身份混淆攻击的工具箱OriginMail。

四、会议介绍

NDSS是网络安全领域具有重要影响力的国际顶级学术会议,自1993年创办以来已成功举办33届,为中国计算机学会(CCF)推荐的A类会议。本届大会竞争尤为激烈,共收到1481篇有效投稿,最终录用265篇高水平论文,整体录用率仅为17.89%。

五、研究团队

论文由21级直博生邬梦莹(https://funeoka-yumee.github.io/)为第一作者,洪赓老师(https://security.fudan.edu.cn/members/faculty/hg/)和杨珉老师为通讯作者,并得到了国家自然科学基金和国家重点研发计划项目的支持。这项工作不仅首次系统性剖析了邮箱别名这一广泛存在却未被充分审视的“模糊地带”所潜藏的安全风险,其开源的防御工具箱OriginMail也为平台与服务商提供了切实可行的防护方案,对提升互联网基础服务的身份安全治理水平具有重要价值。

论文链接

https://www.ndss-symposium.org/wp-content/uploads/2026-s148-paper.pdf